隨著人工智能、物聯網及5G技術的飛速發展,智慧交通建設正以前所未有的速度推進。在這一進程中,無人機憑借其靈活機動、視角獨特、部署迅速的優勢,正從傳統的航拍測繪、農業植保等領域,迅速滲透到交通管理的前沿,化身為高效的“空中交警”。而要讓這些無人機交警真正實現智能化執勤,穩定、可靠、高性能的核心計算平臺至關重要。華北工控作為嵌入式計算機領域的領軍企業,其專為嚴苛環境設計的嵌入式主板,正成為驅動無人機交警系統、打造立體化智慧交通網絡的關鍵技術支撐。

無人機在交通管理中的應用場景日益豐富:從高空全局監控交通流量、智能識別違章行為(如違章變道、占用應急車道)、到事故現場的快速勘察取證、甚至在特殊時期進行空中喊話疏導、緊急物資投送等。這些復雜任務的執行,不僅依賴于飛行平臺和傳感設備,更離不開機載計算機強大的實時數據處理、智能分析與快速決策能力。無人機需要在有限的尺寸、重量和功耗約束下,完成視頻流的實時編碼與AI分析、飛行控制指令的精確計算、以及與地面指揮中心的高速數據通信。

這正是華北工控嵌入式主板的用武之地。針對無人機交警的應用需求,華北工控提供了一系列具備以下核心特性的嵌入式主板解決方案:

- 高性能與低功耗的完美平衡:采用先進的低功耗高性能處理器(如Intel Atom, Celeron, Core系列或ARM架構平臺),在提供充足算力以運行復雜的計算機視覺算法和AI模型的嚴格管控功耗與發熱,有效延長無人機的續航時間。

- 極致緊湊與堅固可靠:主板采用Mini-ITX, 3.5英寸甚至更小的板型設計,高度集成,極大節省了無人機寶貴的內部空間。產品經過嚴格的工業級測試,能夠寬溫運行,抗震抗沖擊,適應戶外飛行中可能遇到的振動、溫差、電磁干擾等復雜環境,保障系統7x24小時穩定運行。

- 豐富的接口與強大的擴展性:板載豐富的I/O接口,包括多路高速USB、千兆以太網、CAN總線、RS-232/485串口以及多種視頻輸出接口(如LVDS, HDMI)。這使其能夠無縫連接無人機上的多種傳感器(高清攝像頭、紅外熱像儀、激光雷達)、飛行控制器、數傳電臺、GPS/北斗模塊等,構成一個完整的數據采集與處理單元。

- 面向AI的邊緣計算能力:部分高端型號支持獨立的GPU或集成強大的圖形處理核心,并可通過M.2等接口擴展AI加速卡(如基于Movidius、寒武紀等芯片的模塊),為機載實時車輛識別、車牌識別、行為分析等AI任務提供強大的邊緣算力,減少對云端回傳的依賴,提升響應速度與可靠性。

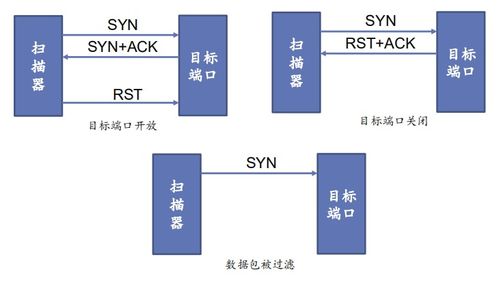

- 完善的網絡連接支持:集成高速無線模塊(如4G/5G)或提供相應接口,確保無人機能與城市交通指揮中心、邊緣計算節點、其他智能設備(如智能信號燈、路側單元RSU)之間建立低延遲、高帶寬的數據鏈路,實現指揮指令的實時下達與現場數據(視頻、圖片、分析結果)的即時回傳,融入整個智慧交通物聯網體系。

通過搭載華北工控的嵌入式主板,無人機交警不再僅僅是“會飛的攝像頭”,而進化成為具備自主感知、智能分析、協同決策能力的“空中智能節點”。它們與地面交通監控系統、車載終端、行人信息系統等深度融合,共同編織成一張天地一體、全息感知、瞬時響應的智慧交通網絡。

例如,在節假日高速路擁堵路段,無人機交警可自動巡航,識別事故點并快速回傳現場全景視頻,協助指揮中心調度救援;在日常城市道路中,可對重點路口進行常態化AI巡邏,自動抓拍違法,生成執法證據鏈;在大型活動安保中,可實現人群流量監測與異常事件預警。所有這些,都依賴于機載嵌入式計算機提供的實時、可靠的計算服務。

隨著自動駕駛、車路協同的深入發展,對交通態勢感知的實時性與精確度要求將越來越高。華北工控將繼續深耕嵌入式技術,推出更高效能、更小體積、更強AI能力的計算機產品,為無人機交警乃至更廣泛的智慧交通應用場景,提供持續進化的核心算力引擎與網絡技術服務,助力構建更加安全、高效、綠色的現代化綜合交通體系。