摘要

隨著社會老齡化進程加快和醫療服務需求多元化,陪診服務作為一種新興的醫療輔助模式逐漸受到重視。本文設計并實現了一套基于Java的陪診師服務系統,采用SSM(Spring+Spring MVC+MyBatis)框架進行開發,旨在為患者和陪診師之間搭建一個高效、便捷的對接平臺,優化醫療陪診服務流程,提升服務質量和用戶體驗。

1. 系統概述

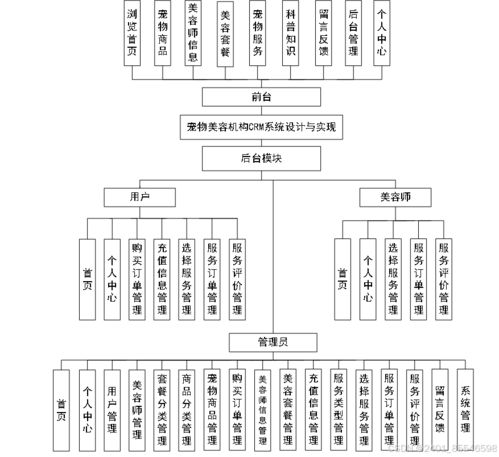

陪診師服務系統是一個集用戶管理、服務預約、訂單處理、評價反饋和后臺管理于一體的綜合性服務平臺。系統主要面向兩類用戶:需要陪診服務的患者(及家屬)和提供陪診服務的專業人員。通過信息化手段,系統實現了服務需求的快速匹配、服務過程的透明化管理以及服務后的評價機制,為傳統陪診服務注入數字化活力。

2. 系統設計

2.1 架構設計

系統采用B/S架構,前端使用HTML5、CSS3和JavaScript(結合jQuery、Bootstrap等框架)實現響應式界面,后端基于Java EE平臺,使用SSM框架進行分層開發:

- Spring:負責業務邏輯層(Service層)的組件管理和事務控制

- Spring MVC:作為Web層框架,處理HTTP請求和響應

- MyBatis:作為持久層框架,實現數據庫操作映射

數據庫選用MySQL 5.7,保證了數據的一致性和安全性。

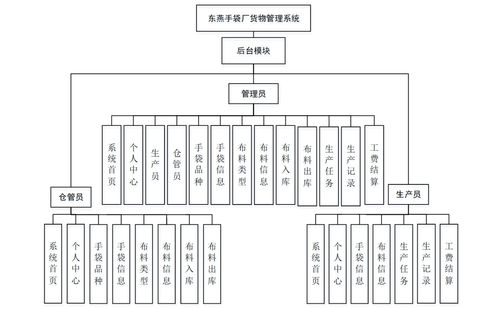

2.2 功能模塊設計

系統主要分為以下核心模塊:

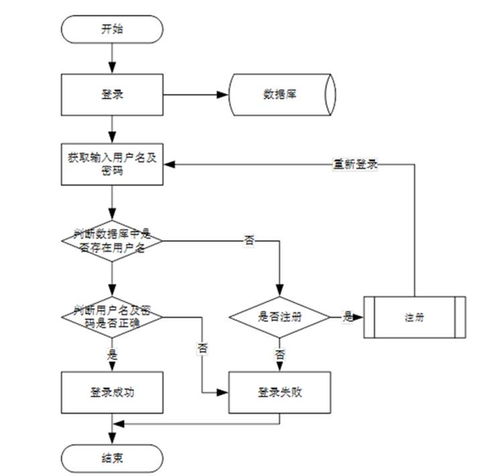

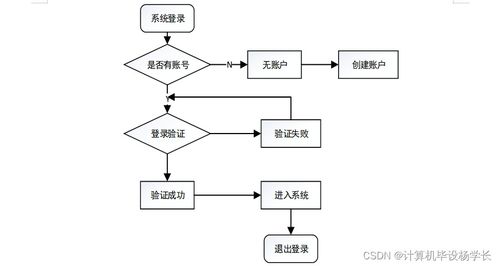

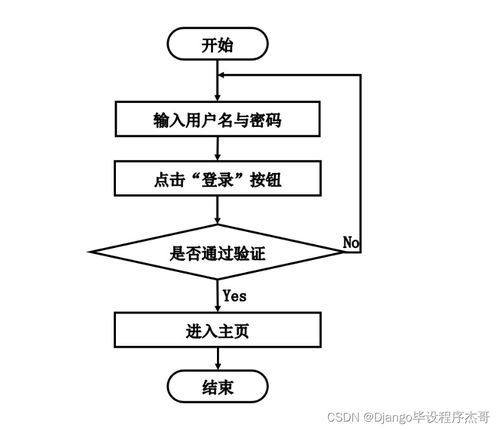

- 用戶管理模塊:實現患者和陪診師的注冊、登錄、信息維護及認證管理。

- 服務發布與預約模塊:患者可發布陪診需求(時間、地點、服務內容等),陪診師可查看并接單。

- 訂單管理模塊:涵蓋訂單創建、狀態跟蹤(待接單、進行中、已完成)、支付集成(模擬或對接第三方支付)及訂單歷史查詢。

- 評價與反饋模塊:服務完成后,雙方可進行互評,形成信用體系。

- 后臺管理模塊:管理員可管理用戶、審核陪診師資質、處理投訴、查看系統數據統計等。

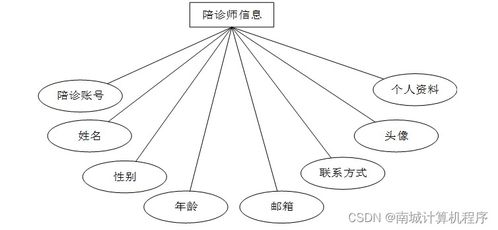

2.3 數據庫設計

根據系統需求,設計了用戶表、服務需求表、訂單表、評價表等核心數據表,并通過外鍵關聯確保數據的完整性和一致性。例如,用戶表區分患者和陪診師角色,訂單表記錄服務全過程的關鍵信息。

3. 系統實現

3.1 開發環境

- 開發工具:IntelliJ IDEA/Eclipse

- 服務器:Apache Tomcat 8.5

- 項目管理:Maven

- 版本控制:Git

3.2 關鍵技術實現

- Spring MVC控制層:通過注解方式配置控制器(Controller),處理前端請求,調用Service層業務邏輯。

- MyBatis數據訪問:使用XML映射文件或注解方式定義SQL語句,實現高效的數據庫CRUD操作。

- 事務管理:利用Spring的聲明式事務管理,確保訂單、支付等關鍵操作的數據一致性。

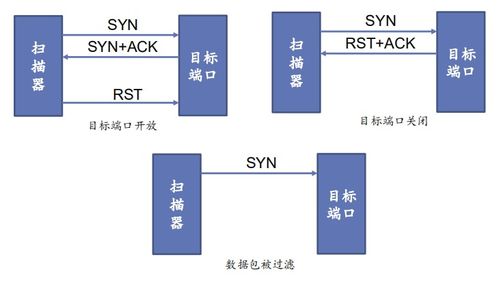

- 安全控制:通過攔截器(Interceptor)實現權限驗證,防止未授權訪問。

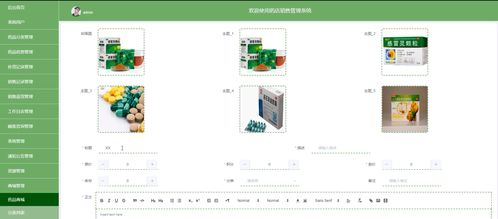

3.3 核心功能展示

- 智能匹配:根據患者需求(如地理位置、服務時間、特殊要求)和陪診師的服務范圍、技能標簽進行初步匹配推薦。

- 實時通知:集成短信或消息推送(如WebSocket),及時通知訂單狀態變化。

- 數據統計:后臺提供圖表化數據展示,如訂單量趨勢、用戶活躍度等,輔助運營決策。

4. 系統測試與部署

系統經過單元測試(JUnit)、集成測試和性能測試,確保各功能模塊穩定運行。部署時采用Tomcat作為Web服務器,數據庫獨立部署,并配置Nginx進行負載均衡,以提升系統并發處理能力。

5. 與展望

本項目成功實現了一個功能完備的陪診師服務系統,驗證了SSM框架在開發企業級Web應用中的高效性和可靠性。系統不僅提高了陪診服務的匹配效率和管理透明度,也為患者提供了更安心的就醫陪伴體驗。未來可考慮引入人工智能推薦算法優化匹配精準度,開發移動端APP以增強便捷性,并集成電子健康檔案(EHR)等醫療數據,拓展服務的深度和廣度。

參考文獻

[1] 李剛. 輕量級Java EE企業應用實戰(第5版)[M]. 電子工業出版社, 2018.

[2] 劉增輝. MyBatis從入門到精通[M]. 電子工業出版社, 2017.

[3] 楊開振. Spring MVC+MyBatis開發從入門到項目實戰[M]. 人民郵電出版社, 2019.

(注:文中“50u7i9”為無意義字符,可能為畢設項目編號或誤輸入,在系統設計中未予體現。)